Эта статья — исчерпывающий гид по ключевым требованиям для создания безопасного и надежного сайта. Вы узнаете, как обеспечить информационную безопасность, выбрать хостинг, настроить процессы разработки и управления. Материал будет полезен владельцам бизнеса, техническим специалистам и менеджерам проектов, отвечающим за цифровую инфраструктуру.

Введение: Почему технические и организационные требования неразделимы

Создание сайта часто сводят к визуальной части и функционалу, но это лишь вершина айсберга.

Устойчивая работа цифрового ресурса зависит от глубокой интеграции технологических решений и чётких внутренних процессов. Без этого связующего звена даже самый совершенный код становится уязвимым.

Важно: Сайт — это не только интерфейс для пользователей, но и сложная система, требующая комплексного управления и защиты.

Технические меры, такие как SSL-сертификат или защита от DDoS, сами по себе не гарантируют безопасность. Они требуют организационного сопровождения: регулярного обновления, контроля доступа и действий персонала в случае инцидентов безопасности.

Точно так же прописанные регламенты работы останутся на бумаге, если не подкреплены соответствующими техническими средствами мониторинга сайта и управления доступом.

Системный подход как основа

Эффективность сайта определяется слаженностью всех его компонентов. Отказоустойчивость инфраструктуры должна быть подкреплена процессами резервного копирования и восстановления.

Разработка, даже для узкой задачи, как landing page, начинается с технического задания, которое одновременно является и техническим, и организационным документом. В нём фиксируются не только модули, но и зоны ответственности, этапы согласования и критерии приёмки.

Примеры взаимосвязи

Рассмотрим несколько ключевых точек соприкосновения требований:

- Информационная безопасность сайта: Установка межсетевого экрана (техника) требует регламента, кто и при каких условиях может изменять его правила (организация).

- Политика конфиденциальности: Юридический документ (организация) должен технически обеспечиваться шифрованием данных (протоколы шифрования) и настройками хостинга.

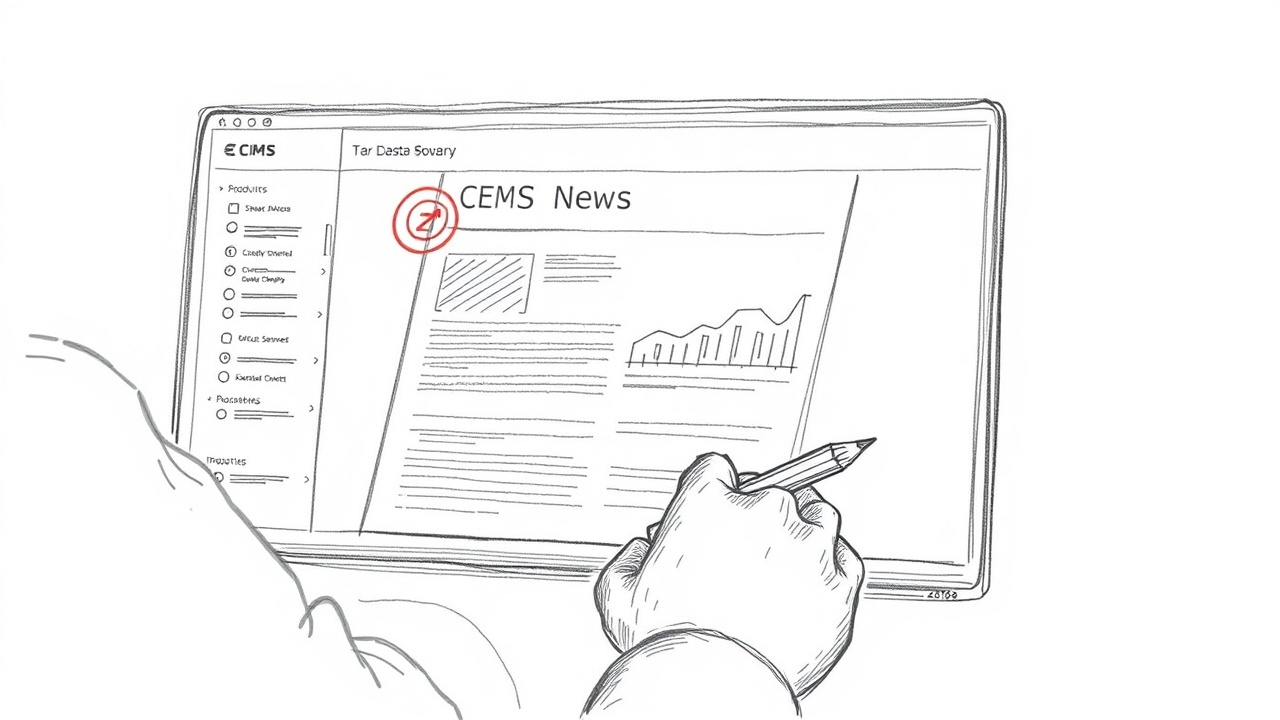

- Обновление контента: Процедура публикации новости (организационный регламент) relies на надёжность и удобство CMS (техническая платформа).

Таким образом, разделять эти аспекты на этапе планирования — значит закладывать риски в сам фундамент проекта. Успешный сайт рождается там, где инженерные решения и человеческие процессы работают как единый механизм, направленный на общую цель.

Технические требования к созданию сайта: инфраструктура и безопасность

Технические требования формируют основу для работы любого веб-ресурса. Они определяют, насколько стабильно, быстро и безопасно сайт будет доступен пользователям. Пренебрежение этими аспектами на старте приводит к частым простоям, уязвимостям и плохой производительности.

Разработка требований начинается с анализа ожидаемой нагрузки и бизнес-целей проекта. Это позволяет спланировать инфраструктуру с запасом для роста. Ключевые области включают выбор хостинга, настройку безопасности и соблюдение стандартов кода.

Важно: Технические требования — фундамент, от которого зависит доступность, скорость и начальный уровень защиты сайта.

Инфраструктура и хостинг

Выбор хостинга — это решение на долгосрочную перспективу. Оно напрямую влияет на скорость отклика сайта для целевой аудитории и возможности для масштабирования. Неправильный выбор приводит к дополнительным затратам на миграцию и потерям во время простоев.

Географическое расположение серверов должно быть близко к основным пользователям. Это снижает задержки при загрузке контента. Также необходимо четкое SLA от провайдера, гарантирующее уровень доступности услуг.

Критерии выбора хостинг-провайдера

При выборе провайдера оценивают не только цену. Важна репутация компании, отзывы клиентов и качество технической поддержки. Проверьте, предоставляет ли хостинг резервное копирование данных и насколько быстро реагирует на запросы.

- Наличие круглосуточной технической поддержки на русском языке.

- Прозрачность тарифов и возможность легко масштабировать ресурсы.

- Предоставление тестового периода для оценки качества услуг.

Требования к отказоустойчивости и аптайму

Отказоустойчивость обеспечивается резервированием критических компонентов. Это подразумевает использование нескольких серверов, распределенных каналов связи и систем хранения данных. Цель — минимизировать влияние сбоя одного элемента на работу всего сайта.

Плановый аптайм (время доступности) должен стремиться к 99,9% и выше. Достигается это за счет кластеризации и автоматического переключения при отказе. Регулярное тестирование процедур восстановления — обязательная практика.

Планирование ресурсов (CPU, RAM, диск)

Планирование мощностей предотвращает ситуацию, когда сайт «ложится» под внезапным наплывом посетителей. Необходимо проанализировать ожидаемую посещаемость, сложность логики сайта и тип контента. Для динамических проектов критически важна достаточная оперативная память и производительность процессора.

| Ресурс | Критерии оценки | Риски при недостатке |

|---|---|---|

| CPU (процессор) | Количество ядер, частота. Зависит от сложности скриптов и CMS. | Медленная обработка запросов, зависания. |

| RAM (оперативная память) | Объем. Ключевой для работы базы данных и кэширования. | Частичная недоступность страниц, ошибки 500. |

| Дисковое пространство | Тип (SSD/HDD), объем, скорость чтения/записи. | Медленная загрузка сайта, невозможность загрузить файлы. |

Безопасность на уровне инфраструктуры

Защита должна быть многоуровневой, начиная с инфраструктуры. Это первая линия обороны от внешних атак. Базовые меры включают шифрование данных, фильтрацию входящего трафика и защиту от перегрузок.

Регулярное обновление ПО сервера (ОС, веб-сервер, базы данных) закрывает известные уязвимости. Автоматизация этого процесса снижает риск человеческой ошибки и забывчивости.

Настройка и валидация SSL-сертификата

SSL/TLS-сертификат обеспечивает шифрование данных между пользователем и сервером. Это обязательное требование для любого сайта, особенно собирающего личные данные. Современные браузеры помечают сайты без HTTPS как небезопасные.

Важно не просто установить, но и правильно настроить сертификат. Используйте современные протоколы шифрования и отключайте устаревшие, например, SSLv3. Регулярно обновляйте сертификат до истечения срока действия.

Веб-приложение файрвол (WAF) и фильтрация трафика

WAF анализирует HTTP-трафик и блокирует подозрительные запросы. Он защищает от распространенных атак, таких как SQL-инъекции или межсайтовый скриптинг (XSS), еще до их достижения кода сайта. Фильтрация трафика на этом уровне — эффективное средство контроля.

- Блокировка запросов из подозрительных географических регионов.

- Защита от сканирования уязвимостей автоматизированными ботами.

- Ограничение частоты запросов (rate limiting) для предотвращения брут-форса.

Меры против DDoS и брут-форса

Защита от DDoS-атак требует специализированных решений. Многие хостинг-провайдеры предлагают ее как отдельную услугу. Суть в распознавании и отсеивании вредоносного трафика, который пытается перегрузить каналы связи или серверные ресурсы.

Для защиты от брут-форса (подбора паролей) настраивают ограничение попыток входа, используют капчу и обязательную двухфакторную авторизацию для доступа в административную панель. Эти процедуры авторизации значительно повышают стойкость к взлому.

Требования к разработке и коду

Качество кода напрямую влияет на безопасность и производительность. Следование стандартам кодирования облегчает поддержку и развитие проекта. Код должен быть не только функциональным, но и защищенным от эксплуатации уязвимостей.

Валидность HTML/CSS обеспечивает корректное отображение в разных браузерах. Оптимизация кода и ресурсов — ключ к высокой скорости загрузки страниц, что критично для удержания пользователей и SEO.

Защита от распространенных уязвимостей (OWASP Top 10)

Руководство OWASP Top 10 описывает наиболее критические риски безопасности веб-приложений. Разработка должна вестись с учетом этих рисков. Это включает санитизацию пользовательского ввода, использование подготовленных запросов к БД и защищенные механизмы сессий.

Совет: Внедряйте проверку безопасности (аудит безопасности кода) на ранних этапах разработки и в процессе код-ревью. Это дешевле, чем исправлять последствия взлома.

Оптимизация скорости загрузки страниц

Скорость сайта — фактор ранжирования и удобства пользователей. Оптимизация включает сжатие изображений, минификацию CSS и JavaScript файлов, использование кэширования на стороне браузера и сервера. Важно минимизировать количество HTTP-запросов.

Используйте асинхронную загрузку скриптов и отложенную загрузку изображений (lazy load). Регулярно проводите аудит производительности с помощью специализированных инструментов, чтобы выявлять узкие места.

Кроссбраузерность и адаптивность

Сайт должен корректно отображаться и быть функциональным во всех популярных браузерах и их основных версиях. Адаптивный дизайн обеспечивает удобство использования на устройствах с разным размером экрана — от смартфонов до десктопов.

Тестирование на разных устройствах и в разных браузерах — обязательный этап перед запуском. Это гарантирует, что ни один сегмент аудитории не столкнется с проблемами доступа или интерфейса.

Организационные требования: процессы, политики и управление

Создание сайта — это не только код и дизайн. Это комплекс организационных мер, которые обеспечивают его стабильную, безопасную и предсказуемую работу. Без выстроенных процессов и четких регламентов проект рискует столкнуться с хаосом, сбоями и уязвимостями.

Важно: Без четких процессов и ответственных лиц даже самая продвинутая техника быстро теряет эффективность.

Планирование и управление проектом

Успех начинается с грамотного планирования. На этом этапе закладывается фундамент: определяются цели, сроки, бюджет и роли участников. Управление рисками на старте помогает избежать многих проблем в будущем.

Структура и содержание технического задания

Техническое задание (ТЗ) — главный документ проекта. Оно должно детально описывать функциональность, дизайн, требования к хостингу и безопасности. Четкое ТЗ минимизирует недопонимание между заказчиком и исполнителем.

Модели управления проектом (Agile, Waterfall)

Выбор методологии определяет рабочий процесс. Waterfall предполагает последовательное выполнение этапов, что подходит для проектов с фиксированными требованиями. Гибкая методология Agile позволяет адаптироваться к изменениям в ходе разработки.

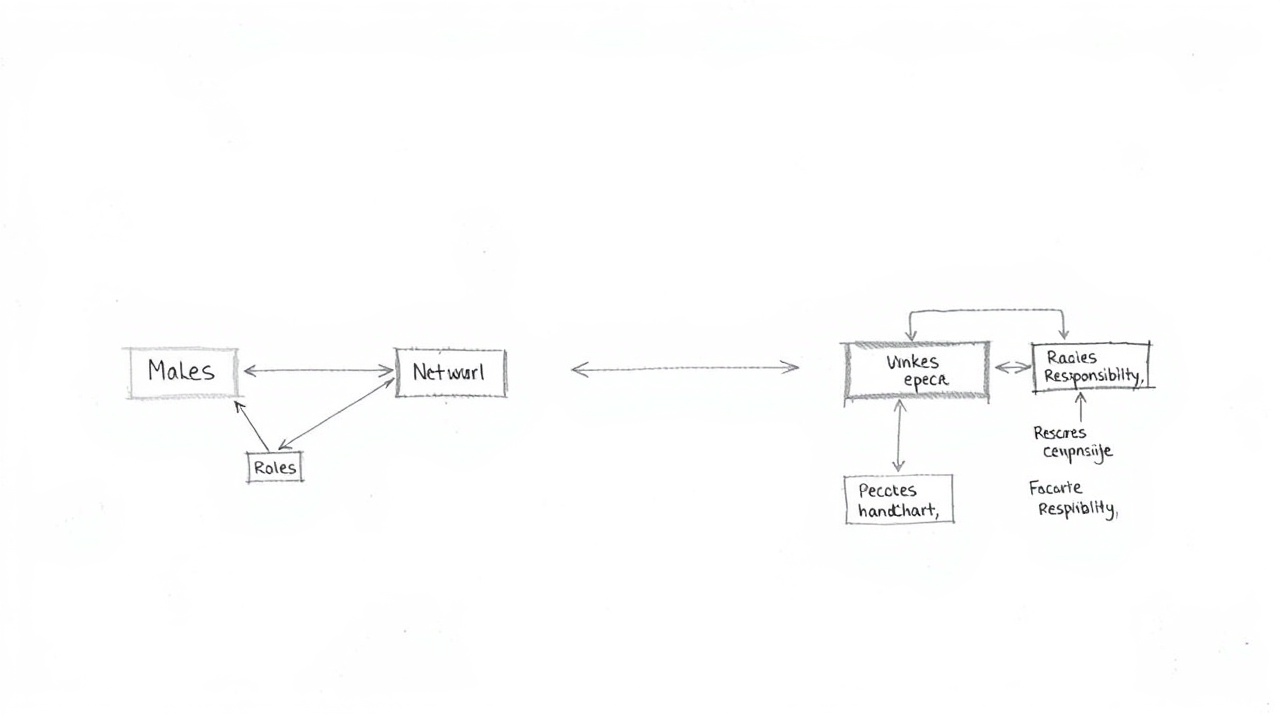

Распределение зон ответственности (RACI матрица)

Чтобы избежать путаницы, используется матрица RACI. Она определяет, кто отвечает (Responsible), кто подотчетен (Accountable), с кем нужно консультироваться (Consulted) и кого информировать (Informed) по каждой задаче. Это ключевой инструмент документирования процессов.

- Владелец продукта формирует требования и приоритеты.

- Разработчики реализуют функционал и обеспечивают его безопасность.

- Системный администратор отвечает за инфраструктуру и доступность.

- Специалист по безопасности проводит анализ уязвимостей и контролирует соблюдение политик.

Организационные меры безопасности

Безопасность сайта — это не только файрвол и шифрование данных. Это в первую очередь правила и осознанные действия людей. Организационные меры создают культуру безопасности внутри команды.

Политика конфиденциальности и обработки персональных данных

Этот документ обязателен, если сайт собирает данные пользователей. В нем описывается, какие данные собираются, как хранятся, кто имеет к ним доступ и как обеспечивается их защита, включая процедуры шифрования данных.

Регламент управления учетными записями и доступом

Документ устанавливает правила создания учетных записей, назначения прав, регулярного пересмотра доступов и блокировки уволенных сотрудников. Это основа для контроля аутентификации пользователей и логирования действий.

План обучения персонала по вопросам безопасности

Регулярное обучение персонала — лучшая защита от фишинга и человеческого фактора. Сотрудников учат основам кибергигиены, правилам работы с паролями и алгоритму действий при подозрительных ситуациях.

| Политика / Регламент | Основная цель | Ключевые процессы |

|---|---|---|

| Политика информационной безопасности | Установить общие правила защиты информации | Управление рисками, классификация данных, реагирование на инциденты |

| Регламент резервного копирования | Обеспечить восстановление данных после сбоя | Планирование мощностей для хранения бэкапов, график копирования, тестирование планов восстановления |

| Политика допустимого использования | Определить правила использования ИТ-ресурсов компании | Ограничение доступа к сторонним ресурсам, фильтрация трафика, мониторинг действий |

Процессы эксплуатации и поддержки

После запуска сайта начинается этап его жизнеобеспечения. Четкие регламенты эксплуатации гарантируют, что система управления контентом, функционал и безопасность будут поддерживаться на должном уровне.

График и процедура резервного копирования

Резервирование данных должно выполняться автоматически по строгому расписанию. Процедура включает не только создание копий, но и их регулярную проверку на возможность восстановления. Это основа любых планов восстановления.

Система мониторинга доступности и производительности

Мониторинг отслеживает время отклика сайта, нагрузку на сервер и ошибки в реальном времени. Это позволяет proactively обнаруживать проблемы до того, как их заметят пользователи. Подробнее о поддержке цифровых проектов можно прочитать в нашем блоге.

Регламент реагирования на инциденты безопасности

Документ описывает пошаговые действия при обнаружении взлома, утечки данных или DDoS-атаки. Он определяет, кто принимает решения, как изолировать угрозу, проинформировать пользователей и восстановить работу. Логирование действий всех систем здесь критически важно для последующего анализа.

Комплекс организационно-технических мер безопасности

Надёжная защита сайта строится на слиянии технологий и чётких правил. Технические средства без организационных регламентов быстро устаревают, а правила без технологической поддержки остаются на бумаге. Только их интеграция создаёт устойчивую систему, способную противостоять угрозам.

Важно: Безопасность — это непрерывный процесс, а не разовое мероприятие, требующий синхронизации технологий и действий людей.

Система организационно-технических мероприятий

Построение защиты начинается с оценки рисков и не заканчивается установкой программ. Это циклическая работа, где каждый этап влияет на следующий.

Этапы построения системы безопасности

Первый шаг — анализ уязвимостей и определение критичных активов. На основе этой оценки выбираются технические средства: межсетевые экраны, системы обнаружения вторжений, средства антивирусной защиты. Параллельно разрабатываются организационные документы: политики, инструкции, регламент технической поддержки.

Интеграция технических средств защиты с организационными регламентами

Настройка системы логирования действий — техническая задача. Но определение, какие события логировать, как долго хранить логи и кто их анализирует — это уже организационный регламент. Без такого согласования горы данных из логов бесполезны.

Цикл PDCA (Plan-Do-Check-Act) в управлении безопасностью

Этот подход структурирует процесс. Plan (Планируй): разработай политики. Do (Внедряй): настрой технологии и обучи сотрудников. Check (Проверяй): проводи регулярный аудит и анализ уязвимостей. Act (Действуй): корректируй политики и обновляй защиту на основе выводов.

Эффективная безопасность — это не набор продуктов, а стратегия, воплощённая в технологиях, процессах и культуре работы команды.

Управление доступом и учетными записями

Контроль над тем, кто и к каким данным имеет доступ, — краеугольный камень защиты. Он требует и технологических решений, и строгих процедур.

Технические средства аутентификации и авторизации

Базовая аутентификация пользователей паролем сегодня недостаточна. Многофакторная аутентификация (MFA) и ролевая модель доступа (RBAC) стали стандартом. Эти средства минимизируют риски компрометации учётных записей.

Организационный регламент предоставления и аннулирования прав доступа

В компании должен быть чёткий процесс. Кто и на каком основании запрашивает доступ для нового сотрудника? Как мгновенно отозвать права при увольнении? Без такого регламента в системе копятся «мёртвые» учётные записи — идеальная цель для злоумышленника.

Периодический аудит учетных записей и привилегий

Даже при наличии регламентов необходим ручной или автоматизированный контроль. Регулярная выверка списка активных учётных записей с кадровым составом и анализ уровня привилегий помогают выявить несоответствия и избыточные права.

Защита информации и реагирование на инциденты

Даже самая прочная защита не гарантирует абсолютной неуязвимости. Поэтому система должна не только предотвращать атаки, но и минимизировать ущерб, а также обеспечивать восстановление.

Шифрование данных на стороне сервера и при передаче

Это обязательный технический минимум. Данные должны шифроваться при хранении (например, в базе данных) и во время передачи между клиентом и сервером (протокол HTTPS/TLS). Это защищает информацию даже в случае перехвата.

Политика классификации и обработки информации

Организационная мера определяет, какие данные являются публичными, а какие — конфиденциальными. В ней прописываются правила работы с каждой категорией: где хранить, как передавать, кому можно предоставлять. Без этой политики шифрование применяется хаотично.

План действий при обнаружении утечки данных или взлома

Регламент по реагированию на инциденты (IRP) — это организационный документ, описывающий чёткие шаги: изоляция системы, сбор и сохранение логов для расследования, уведомление регуляторов и пользователей, восстановление из резервной копии. Планы восстановления должны быть протестированы заранее.

| Техническая мера | Организационное мероприятие | Общий результат |

|---|---|---|

| Внедрение системы логирования действий | Регламент анализа логов и реагирования на аномалии | Оперативное обнаружение подозрительной активности |

| Настройка многофакторной аутентификации | Политика управления учётными записями и паролями | Снижение риска несанкционированного доступа |

| Регулярное сканирование на уязвимости | График установки обновлений и патчей (регламент техподдержки) | Своевременное устранение известных слабостей |

| Шифрование критичных данных | Соглашение об уровне услуг (SLA) с хостинг-провайдером по безопасности | Защита информации на всех этапах её жизненного цикла |

Ключевые элементы, которые необходимо согласовать:

- Методологии разработки (например, DevSecOps) должны включать этапы тестирования безопасности.

- Контроль версий кода помогает отследить, какие изменения и кем вносились, что критично при расследовании инцидентов.

- Соглашение об уровне услуг (SLA) с подрядчиками должно явно описывать их обязанности по защите данных.

- Регулярные учения по отработке планов восстановления проверяют эффективность всей системы на практике.

Правовые и нормативные требования

Создание любого сайта происходит не в правовом вакууме. На него распространяется действие ряда законов и стандартов, которые определяют правила игры. Игнорирование этих требований ставит под удар не только проект, но и саму организацию.

Важно: Несоблюдение законодательных требований может привести к крупным штрафам и репутационным потерям.

Защита персональных данных (152-ФЗ)

Если сайт собирает любые данные, позволяющие идентифицировать человека, на него автоматически распространяется Федеральный закон №152-ФЗ. Это касается не только имени и телефона, но и email-адреса, cookie-файлов и IP-адреса в некоторых случаях. Основная цель — обеспечить информационную безопасность сайта и защитить права граждан.

Требования к сбору и хранению ПДн

Оператор персональных данных обязан получать согласие пользователя на их обработку. Это согласие должно быть конкретным, информированным и сознательным. Данные должны храниться в формате, который позволяет идентифицировать субъекта не дольше, чем этого требуют цели обработки.

Необходимые организационные документы

Базовым документом является политика конфиденциальности, которая должна быть публично доступна на сайте. Внутри организации необходимо утвердить регламенты работы с персональными данными, назначить ответственных лиц и вести журнал учета обращений субъектов ПДн.

Технические меры защиты ПДн по приказу ФСТЭК

Для обеспечения безопасности персональных данных требуется внедрить комплекс технических мер. Он включает управление доступом, регистрацию и учет событий, антивирусную защиту, обнаружение вторжений и обеспечение отказоустойчивости. Конкретный набор мер зависит от уровня защищенности, присвоенного информационной системе.

Отраслевые стандарты и соглашения

Помимо общих законов, существуют дополнительные правила для сайтов, работающих в специфических сферах. Эти стандарты часто касаются повышенных требований к безопасности и прозрачности процессов.

Требования для интернет-магазинов (пользовательское соглашение, оферта)

Сайты, ведущие торговую деятельность, обязаны соблюдать Закон о защите прав потребителей. Публичная оферта должна содержать все существенные условия покупки: цену, описание товара, порядок оплаты и доставки. Четкое пользовательское соглашение и политика возвратов помогают минимизировать споры. Например, при разработке интернет-магазина этим документам уделяется особое внимание.

Особенности для сайтов госорганизаций

Государственные информационные системы (ГИС) должны соответствовать строгим требованиям по доступности, безопасности и межведомственному взаимодействию. Часто для них предписан определенный дизайн и структура, обеспечивающие единое информационное пространство и доступ для людей с ограниченными возможностями.

PCI DSS для сайтов, обрабатывающих платежные данные

Если сайт принимает и обрабатывает данные банковских карт, он должен соответствовать международному стандарту безопасности PCI DSS. Он предъявляет жесткие требования к защите платежных данных на всех этапах: от применения протоколов шифрования при передаче до строгого управления доступом к системам хранения.

| Нормативный акт / Стандарт | Сфера применения | Ключевые требования |

|---|---|---|

| 152-ФЗ «О персональных данных» | Все сайты, собирающие ПДн | Согласие на обработку, политика конфиденциальности, уведомление Роскомнадзора, техническая защита. |

| ЗоЗПП (Закон о защите прав потребителей) | Интернет-магазины, сервисы | Публичная оферта, четкая информация о товаре/услуге, право на возврат. |

| PCI DSS | Сайты, принимающие оплату картами | Защита данных карт, безопасная среда, регулярный мониторинг и тестирование. |

| Требования ФСТЭК (Приказы №17, №21 и др.) | ГИС, сайты с высоким уровнем защиты ПДн | Система управления доступом, регистрация событий, защита от вредоносного кода, обнаружение вторжений. |

Чек-лист и этапы внедрения требований

Создание надежного сайта — это последовательный процесс, где каждый этап важен. Чтобы ничего не упустить, используйте структурированный план. Он объединяет технические и организационные меры в единый рабочий поток от идеи до ежедневной эксплуатации.

Совет: Используйте этот чек-лист как дорожную карту, чтобы не упустить ни один критически важный пункт.

Этап 1: Планирование и проектирование

Это фундаментальная стадия. Ошибки, допущенные здесь, сложно и дорого исправлять позже. Основная задача — заложить правильные основы для всех последующих процессов разработки.

Определение целей и целевой аудитории сайта

Четко сформулируйте, для чего создается сайт и кто будет им пользоваться. Это напрямую влияет на выбор технологий, архитектуры и строгость мер безопасности. Например, интернет-магазин требует более сложных процедур авторизации и шифрования данных, чем блог.

Проведение предварительной оценки рисков безопасности

Проанализируйте, какие данные будут обрабатываться, и какие инциденты безопасности наиболее вероятны. Это поможет сфокусировать усилия на защите от DDoS-атак, утечек информации или мошеннических действий с самого начала проектирования.

Формирование пакета организационных документов (политик)

До старта разработки подготовьте черновики ключевых нормативных документов. В них должны быть описаны будущие процессы: порядок обновления ПО, реагирование на инциденты, правила управления доступом. Это основа организационной структуры поддержки сайта.

Этап 2: Разработка и тестирование

На этой стадии требования воплощаются в коде и инфраструктуре. Параллельно с написанием функционала ведется работа по созданию защищенной среды и проверке ее устойчивости.

Контроль соблюдения стандартов кодирования

Внедрите и соблюдайте внутренние стандарты написания кода. Это снижает количество уязвимостей, облегчает поддержку и аудит безопасности в будущем. Используйте автоматические средства контроля на этапе коммитов.

Проведение пентестов и аудита безопасности

Не дожидайтесь запуска. Тестирование на проникновение и анализ защищенности кода должны проводиться на тестовых стендах. Это позволяет выявить и устранить уязвимости до того, как ими воспользуются злоумышленники.

Тестирование процедур резервного копирования и восстановления

Проверьте, что механизмы резервирования данных работают корректно. Сымитируйте потерю информации и убедитесь, что восстановление из бэкапа проходит в сроки, предусмотренные регламентом. Это критически важная процедура.

Этап 3: Запуск и эксплуатация

Завершающий этап перед открытием сайта для пользователей и начало его жизненного цикла. Здесь фокус смещается на наблюдение, поддержку и постоянное улучшение.

Настройка систем мониторинга и логирования

Включите мониторинг доступности, нагрузки и подозрительной активности. Настройте централизованное логирование для анализа инцидентов безопасности. Фильтрация трафика и отслеживание аномалий должны работать с первого дня.

Проведение инструктажа для администраторов и контент-менеджеров

Обучите команду, которая будет работать с сайтом. Администраторы должны знать регламенты обновления и реагирования, а редакторы — правила публикации контента. Это ключевой элемент организационной структуры.

Утверждение графика обновлений и профилактических работ

Установите четкий цикл для установки патчей безопасности, обновления CMS и компонентов. Планирование мощностей и регулярное техническое обслуживание предотвратят множество проблем.

Для наглядности ключевые действия и ответственных на каждом этапе можно свести в таблицу.

| Этап | Ключевое действие | Ответственное подразделение / роль |

|---|---|---|

| Планирование и проектирование | Согласование технического задания с требованиями безопасности | Менеджер продукта, Архитектор, Специалист по ИБ |

| Разработка и тестирование | Проведение аудита безопасности кода и инфраструктуры | Команда тестирования, DevSecOps |

| Запуск и эксплуатация | Настройка круглосуточного мониторинга и оповещения об инцидентах | Отдел эксплуатации (Ops), Служба ИБ |

Итоговый чек-лист для самостоятельной проверки включает следующие пункты:

- Все организационные политики (безопасности, обновлений, резервирования) составлены и согласованы.

- Техническое задание содержит раздел с требованиями по информационной безопасности.

- Код прошел статический и динамический анализ уязвимостей.

- Проведено тестовое восстановление системы из резервной копии.

- Настроены и проверены системы фильтрации трафика и защиты от DDoS.

- У команды поддержки есть утвержденные регламенты реагирования на инциденты.

- Установлен и доведен до счета ответственных график обязательного обновления ПО.

Заключение: Сайт как живой организм

Технические и организационные требования к сайту — это не просто статичный чек-лист для запуска. Это динамичная система, которая должна эволюционировать вместе с вашим проектом. Новые угрозы кибербезопасности, изменения в законодательстве и растущие бизнес-задачи требуют постоянной адаптации.

Регулярный анализ уязвимостей и управление рисками перестают быть разовой акцией. Они становятся рутинными процедурами, такими же важными, как обновление контента. Без этого даже самая совершенная начальная настройка файрвола или шифрования данных быстро устареет.

Организационные меры — документирование процессов, обучение персонала и актуальные планы восстановления — создают каркас для этой живой системы. Они превращают разрозненные действия в слаженную работу, где каждый участник понимает свою роль в обеспечении безопасности и стабильности.

Важно: Создание сайта — это не конечная точка, а начало цикла его непрерывного развития и защиты.

Планирование мощностей, резервирование данных и глубокая фильтрация трафика должны пересматриваться по мере роста посещаемости и изменения моделей поведения пользователей. То, что работало вчера, завтра может стать узким местом или брешью в защите.

Поэтому воспринимайте свой сайт как живой организм. Его нужно не только построить, но и постоянно поддерживать, лечить, укреплять иммунитет и развивать. Только такой комплексный подход, объединяющий код, инфраструктуру и людей, обеспечит долгосрочную эффективность и безопасность вашего цифрового актива. Если у вас остались вопросы по построению такой системы, вы можете обсудить их с нашей командой на странице Контакты.

Заключение

Создание успешного и надежного веб-ресурса — это всегда баланс между технологиями и процессами. Как мы убедились, технические и организационные требования тесно переплетены: мощный сервер бесполезен без политики резервного копирования, а самый строгий регламент не сработает, если в системе есть уязвимости. Игнорирование одного из этих аспектов ставит под угрозу безопасность, стабильность работы и юридическую чистоту всего проекта.

Понимание и последовательное внедрение этих требований с самого начала — не дополнительная нагрузка, а фундамент для долгосрочного развития. Это инвестиция в репутацию, защиту данных пользователей и бесперебойную работу сайта, что в конечном итоге напрямую влияет на достижение ваших бизнес-целей. Подход, основанный на комплексном планировании, позволяет избежать дорогостоящих переделок и кризисных ситуаций в будущем.

Надеемся, этот материал поможет вам структурировать процесс подготовки. Для более детального планирования вашего проекта рекомендуем вернуться к началу статьи и пройтись по чек-листу, сверяя каждый пункт с вашими текущими задачами и ресурсами.

Часто задаваемые вопросы

Что нужно знать о «Введение: Почему технические и организационные требования неразделимы»?

Ключевая мысль раздела в том, что сайт — это не только код и дизайн, но и поддерживающие его процессы. Техническая реализация определяет возможности, а организационная составляющая (регламенты, ответственные лица) обеспечивает их долгосрочное и безопасное функционирование. Их разделение приводит к созданию уязвимой и неуправляемой системы.

Что нужно знать о «Технические требования к созданию сайта: инфраструктура и безопасность»?

В этом разделе рассматривается «железо» и софт проекта: выбор хостинга, домена, CMS, SSL-сертификатов, а также настройка базовых мер защиты. Важно понять, что эти требования закладывают основу производительности, доступности и первичного уровня безопасности сайта, и их выбор сильно влияет на будущие возможности масштабирования.

Что нужно знать о «Организационные требования: процессы, политики и управление»?

Здесь речь идет о правилах работы команды: как происходит обновление контента, кто имеет доступ к админке, как ведется документооборот по проекту. Эти требования превращают разрозненные действия в упорядоченные бизнес-процессы, что критически важно для поддержки сайта в актуальном состоянии и минимизации человеческих ошибок.

Что нужно знать о «Комплекс организационно-технических мер безопасности»?

Это практическое воплощение связи двух видов требований. Пример: техническая мера — это система шифрования данных, а организационная — инструкция для сотрудников по созданию сложных паролей. Раздел показывает, как политики и регламенты (организация) обеспечивают правильное использование инструментов безопасности (техника).

Что нужно знать о «Правовые и нормативные требования»?

Это обязательный к исполнению минимум, установленный законом. В зависимости от аудитории и региона сайта, сюда входят правила обработки персональных данных (например, 152-ФЗ в РФ), размещение юридической информации, доступность для людей с ограниченными возможностями. Несоблюдение этих требований ведет к юридической ответственности и штрафам.

Что нужно знать о «Чек-лист и этапы внедрения требований»?

Это практический инструмент, который суммирует всю статью. Чек-лист помогает последовательно, шаг за шагом, проверить и внедрить все ключевые требования — от регистрации домена до подписания политики конфиденциальности. Его использование на этапах планирования, разработки и запуска позволяет ничего не упустить из виду.